Le concept de phishing gagne en popularité pendant la pandémie Covid-19. Les gens, dans l'ensemble, sont victimes de ces activités frauduleuses. Par conséquent, nous avons mis au point 5 façons pour les entreprises d'éviter d'être piégées par des e-mails destinés à détériorer leur identité en ligne.

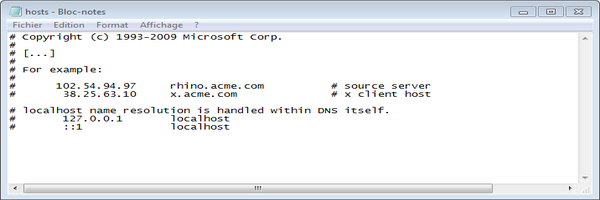

Windows 10: la télémétrie de blocage de fichiers HOSTS est désormais signalée comme un risque

Écrit par estocade

À partir de la fin du mois de juillet, Microsoft a commencé à détecter les fichiers HOSTS qui bloquent les serveurs de télémétrie Windows 10 en tant que risque de sécurité «sévère».

Windows Update fournit un mécanisme pour télécharger et installer des mises à jour de fonctionnalités et de qualité dans Windows 10. Bien que Windows Update fonctionne généralement sans accroc, des problèmes peuvent parfois survenir et le processus de mise à jour peut se bloquer ou refuser d'installer une mise à jour particulière.

Il existe de nombreuses commandes pour chiffrer des fichiers sous Linux. Lorsque vous souhaitez limiter l'accès au contenu des fichiers, vous pouvez utiliser les autorisations de fichiers, mais le chiffrement des fichiers rend la limitation de l'accès beaucoup plus efficace. Cet article compare certaines des commandes de chiffrage des fichiers et fournit un script simple pour les essayer.

Les pirates infectent plusieurs développeurs de jeux avec des logiciels malveillants avancés.

L'un des groupes de piratage les plus prolifiques du monde a récemment infecté plusieurs fabricants de jeux en ligne massivement multijoueurs, un exploit qui a permis aux attaquants de pousser des applications contaminées par des logiciels malveillants

La commande find possède un large éventail d'options pour vous aider à localiser exactement les fichiers que vous recherchez sur un système Linux.

Plus...

Netdata est un outil gratuit, open source, simple à utiliser il vous affichera la santé en temps réel de votre serveur Linux ainsi que les performances sur une superbe interface web.

Mark Zuckerberg a peut-être renoncé à sa tradition de résolution du Nouvel An, mais Facebook reprend là où il s'était arrêté.