Se cacher à la vue de tous : présentation de WebTunnel

A l'occasion de la Journée mondiale contre la cyber-censure , l'équipe anti-censure du projet Tor est heureuse d'annoncer officiellement la sortie de WebTunnel, un nouveau type de pont Tor conçu pour aider les utilisateurs des régions fortement censurées à se connecter au réseau Tor.

Premier aperçu de Malwarebytes 5.0

Il a fallu près de cinq ans à Malwarebytes pour publier la prochaine itération de son programme de sécurité Malwarebytes. Malwarebytes 5.0 est désormais disponible pour tous les systèmes d'exploitation pris en charge (Windows, Mac, iOS et Android).

10 meilleures pratiques de sécurité PowerShell

PowerShell est un outil puissant, mais il peut également constituer un risque pour la sécurité s'il n'est pas utilisé correctement. Voici 10 bonnes pratiques de sécurité PowerShell à suivre.

4 façons dont les pirates utilisent l'ingénierie sociale pour contourner la MFA

En matière de sécurité des accès, une recommandation se démarque des autres : l’authentification multifacteur (MFA). Les mots de passe étant à eux seuls un travail simple pour les pirates informatiques, la MFA fournit une couche de protection essentielle contre les violations. Cependant, il est important de garder à l’esprit que la MFA n’est pas infaillible. Il peut être contourné, et c’est souvent le cas.

GitLab publie des mises à jour pour remédier aux vulnérabilités critiques

Dans une mise à jour récemment publiée, GitLab indique qu'il publie les versions 16.7.2, 16.6.3 et 16.5.6 pour GitLab Community Edition (CE) ainsi que Enterprise Edition (EE) afin de corriger une série de vulnérabilités critiques .

La cybersécurité et les appareils intelligents et connectés IoT.

Presque tous les appareils électroménagers incluent désormais une sorte de fonctionnalité intelligente. Des caméras intelligentes qui vous avertissent des espions, des serrures intelligentes qui les éloignent.

Vous pouvez modifier à distance la température et l'éclairage de votre pièce, commencer à griller ou à cuisiner, vérifier le contenu de votre réfrigérateur ou passer l'aspirateur sur le sol. Pendant ce temps, Alexa, Google ou Apple contrôleront tous les appareils Internet des objets (IoT).

Nouveau logiciel malveillant MacOS lié aux pirates informatiques nord-coréens

Un nouveau malware macOS probablement utilisé par des pirates nord-coréens pour cibler les échanges cryptographiques a été découvert par la société de sécurité Jamf. On pense que le groupe derrière le malware est le même que celui derrière le malware KandyKorn récemment signalé.

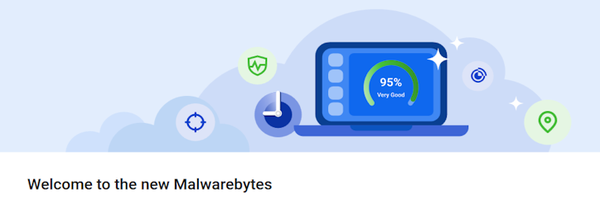

Microsoft résout le problème d'installation de la mise à jour de sécurité de Windows 10

Microsoft a résolu un problème connu qui provoquait l'échec des mises à jour de sécurité de Windows 10 publiées lors du Patch Tuesday de ce mois-ci avec des erreurs 0x8007000d.

Microsoft Va Supprimer NTLM Et Étendre L'authentification Kerberos

Dans un paysage numérique en constante évolution, des mesures de sécurité robustes sont primordiales. À mesure que Windows s'adapte aux exigences changeantes de notre monde, l'authentification des utilisateurs, pierre angulaire de la sécurité Windows, subit une transformation significative.

CVE-2023-35385, CVE-2023-36910 et CVE-2023-36911 | Vulnérabilité d'exécution de code à distance dans Microsoft Message Queuing

CVE-2023-35385, CVE-2023-36910 et CVE-2023-36911 | Vulnérabilité d'exécution de code à distance dans Microsoft Message Queuing

CVE-2023-35385 , CVE-2023-36910 et CVE-2023-36911 sont des vulnérabilités RCE dans le composant Microsoft Message Queuing (MSMQ) des systèmes d'exploitation Windows qui ont chacune reçu un score CVSSv3 de 9,8 et une note critique. Microsoft a classé ces vulnérabilités dans la catégorie « Exploitation moins probable » à l'aide de l' indice d'exploitabilité Microsoft .